Una de las amenazas más evasivas y difíciles de detectar se encuentra en los marcos de memoria que utilizan balizas maleables de comando y control (C2) para esconderse en el tráfico benigno. Permiten a los atacantes entrar y permanecer invisibles con reconocimiento oculto, descubrimiento, C2 y explotación de datos. Durante más de una década, las defensas de seguridad tradicionales que utilizan firmas estáticas, rangos de direcciones IP y URL/dominios han fracasado en su mayoría a la hora de detectar estas amenazas evasivas, además de estar en la memoria de Endpoint, estos ataques pueden evadir la detección de antivirus y endpoints diseñada principalmente para analizar la actividad de archivos y discos en busca de archivos de malware. Originalmente creados como herramientas de pruebas de penetración para equipos rojos contra equipos azules, estos marcos cayeron en manos de la ciberdelincuencia y los estados nacionales como una herramienta líder en la cadena de muerte después de ingresar a una red o explotar una vulnerabilidad para el acceso.

Por lo tanto, comencemos el viaje con las balizas, ya que hay muchos buenos usos para las balizas C2 desde Endpoint hasta servidores para controlar y actualizar programas y aplicaciones de software. Adoptar un enfoque de martillo y bloquear todas las balizas C2 no es la respuesta. Incluso el Netskope Client utiliza balizas para su servicio de equilibrio de carga global para encontrar la ruta más rápida a través de la red privada NewEdge para cada usuario remoto. Las balizas benignas son útiles y hay muchas de ellas en el tráfico web, en la nube y de aplicaciones. De hecho, uno de los marcos de simulación de adversarios más populares, Cobalt Strike, incluye más de 240 perfiles para que las balizas benignas las utilicen para ocultar las C2 maliciosas. Como herramienta de pruebas de penetración, es casi seguro que los equipos rojos entrarán en las redes de los equipos azules utilizando Cobalt Strike, ya que la detección es muy difícil, requiere mucho tiempo y cuando se utilizan defensas heredadas cargadas de falsos positivos.

En 2012, Raphael Mudge creó Cobalt Strike para las pruebas de penetración del equipo rojo C2 y el acceso remoto casi invisible. El marco ayuda a simular ataques, identificar fallas de seguridad y practicar defensas contra amenazas potenciales como ataques, instalación de implantes y puertas traseras. Además, puede crear cargadores de balizas y cargas útiles para detectar vulnerabilidades de la red y establecer comunicación con atacantes/probadores en línea. Un factor clave de diseño es la maleabilidad, lo que permite a los actores de amenazas modificar el comportamiento de los componentes para imitar el tráfico de red legítimo y evadir la detección por parte de las defensas de seguridad. ¿Qué tan bueno es? Bueno, el shellcode malicioso permanece invisible para la detección de antivirus y EDR y se mueve a través de tuberías con nombre en sistemas Windows y Linux. Por lo tanto, Sandbox requiere la emulación de tuberías con nombre, lo cual es raro. Por lo tanto, el uso criminal de este marco altamente efectivo era solo cuestión de tiempo como punto de entrada utilizado en las redes infectadas para proporcionar movilidad lateral después de una intrusión en la red, común en los ataques de ransomware y malware avanzado.

Hay otros marcos de simulación, como Brute Ratel, Mythic, Metasploit, Sliver y Merlin. Estos kits de herramientas son altamente configurables (a través de perfiles maleables) y pueden variar fácilmente el tiempo, la frecuencia, el volumen, los protocolos de aplicación, las IP/dominios de destino, la configuración de agentes de usuario, los encabezados HTTP, los verbos HTTP, los URI, los parámetros, la carga útil, los certificados SSL/TLS, el retraso de balizamiento con fluctuación aleatoria y el contenido. Las herramientas del marco C2 también permiten muchas acciones posteriores a la explotación, que se cifran, descargan y ejecutan en memoria, lo que hace que la actividad posterior al compromiso sea muy difícil de detectar en Endpoint.

Con los controles de política de firewall, puede bloquear puertos y protocolos no utilizados, además de la inspección de estado y las asignaciones dinámicas de puertos, sin embargo, es probable que las balizas C2 maleables se oculten en el tráfico HTTP/HTTPS en un mar de balizas benignas. Los sistemas de prevención de intrusiones (IPS) son una opción más popular, le permiten desarrollar firmas de balizas de Malware C2 y las soluciones IPS de código abierto a menudo proporcionan firmas de balizas de Malware C2 conocidas. El problema es la alta cantidad de falsos positivos de firmas estáticas y llegar tarde al juego para detectar un objetivo maleable y siempre cambiante. Las soluciones antivirus y EDR luchan contra los ataques de marco en memoria, y una puerta de enlace web (SWG) segura requiere un alto rendimiento para una buena experiencia de usuario en milisegundos, por lo que la detección queda en segundo plano mediante eventos de transacciones web y análisis posteriores al evento. El uso de un SIEM o lago de datos e incluso capturas de paquetes de tráfico (PCAP) con una solución de detección y respuesta de red (NDR) lleva tiempo y analistas de amenazas capacitados para estas amenazas altamente evasivas.

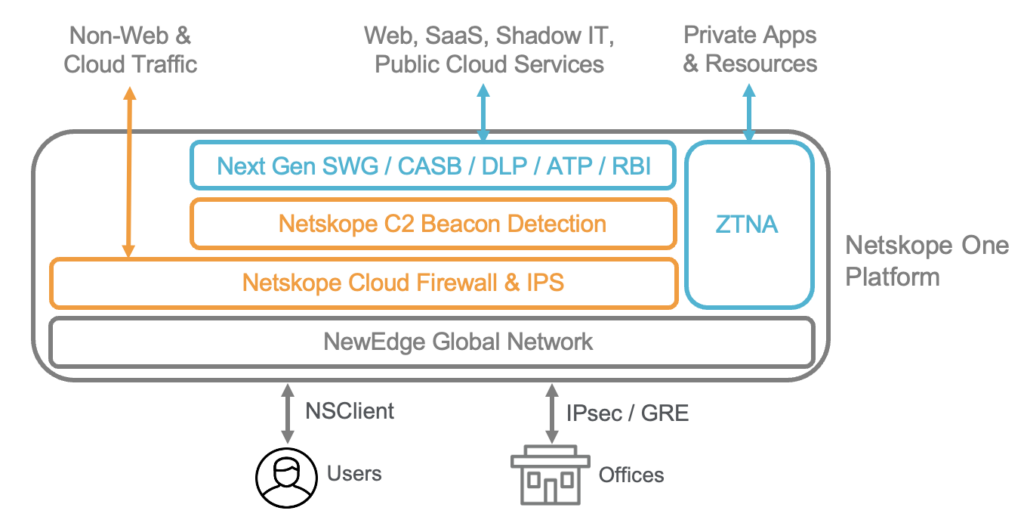

Por lo tanto, debe haber una mejor manera y en la era de la IA y el aprendizaje automático, se ha creado un enfoque Nuevo en Netskope. Como se indicó anteriormente, tener el tráfico, los eventos de transacción y el contexto enriquecido como fuentes de datos para alimentar modelos de ML es un requisito básico para abordar este problema. Sin embargo, las soluciones de borde de servicio de seguridad (SSE) basadas en la infraestructura de nube pública no están abiertas a todos estos datos valiosos, incluidas las capturas de paquetes de tráfico. Netskope NewEdge, como red privada, permite el acceso a estos datos, incluidas las capturas de paquetes de tráfico, y puede leer más sobre la integración de Netskope Cloud TAP y NDR en este blog.

En la actualidad, Netskope cuenta con más de 65 modelos de ML en producción con 130+ detectores para su detección avanzada de anomalías de comportamiento UEBA en el tráfico web, SaaS, IaaSy de salida de usuarios, y añadiendo tres patentes más para detectar balizas C2 aprovechando la experiencia y los conocimientos de Netskope AI Labs y nuestros equipos de Threat Labs. Lo que estos equipos crearon fue un enfoque más eficaz basado no en indicadores estáticos, sino en modelos de aprendizaje automático enfocados que pueden detectar anomalías en el tráfico de red utilizando una multitud de señales de red que indican actividad sospechosa de comando y control (C2) en comparación con lo que las aplicaciones válidas normalmente hacen para los usuarios específicos dentro de la organización específica. Además, se realiza un seguimiento detallado de las métricas de riesgo a nivel de usuario para proporcionar las acciones de mitigación más precisas y efectivas. Puede leer más detalles en este documento técnico.

El resultado es la detección de balizas C2 de Netskope que utiliza modelos avanzados de UEBA ML y datos de red contextuales enriquecidos para proporcionar una tasa de detección sustancialmente mejor con menos falsos positivos que el uso de un IPS ajustado por expertos para estas amenazas altamente evasivas. Revise el documento técnico para conocer los resultados de las pruebas, ya que su kilometraje puede variar. Y sí, debe superponer sus defensas y bloquear las amenazas conocidas con AV/EDR en Endpoint, además de asociarse con Netskope SSE para la protección avanzada contra amenazas en línea, incluidos los controles de políticas de firewall en la nube (FWaaS), la detección del sistema de prevención de intrusiones (IPS) y Remote Browser Isolation (RBI) para proteger a los usuarios y al dispositivo de contenido y scripts maliciosos.

Si está interesado en esta nueva defensa después de leer el documento técnico, comuníquese con su representante de ventas de Netskope para considerar participar en nuestro programa de pruebas a medida que finalizamos la solución y la trasladamos a la producción para nuestros clientes. Además, queremos dar las gracias a nuestros clientes por desafiarnos en este tema y a nuestros equipos de investigación por pensar de forma innovadora en una era de innovaciones de IA/ML.

Obtenga más información sobre las otras características interesantes del reciente anuncio de la plataforma de Netskope, que incluyen:

- Proactive DEM Enterprise

- Cloud TAP para la captura de paquetes de tráfico

- Actualizaciones de Cloud Risk Exchange

Además, únase a nosotros en SASE Week 2024 para explorar lo último en SASE y Zero Trust, y aprenda cómo mejorar la estrategia de transformación de la red y la seguridad de su organización.

Atrás

Atrás

Lea el blog

Lea el blog